موضوع پایان نامه : دانلود پایان نامه بررسی کامل رادار و لامپهای مورد استفاده در آن

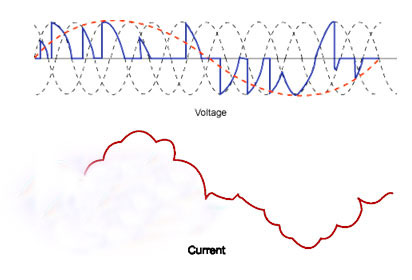

اين پایان نامه در مورد بررسي رادار و لامپ هاي پر قدرت مورد استفاده در رادار از نظر پهناي باند، قدرت، بهره، راندمان و غيره مي باشد. در فصل در مورد رادارها و ساختار و عملکرد آنها و همچنین تاریخچه رادار مورد بحث و بررسی قرار می گیرد. در فصل دوم با مطالعه روي لامپ هاي با ميدان متقاطع (M- Type) و توصيف انواع آن پيشرفت هاي اخير در اين زمينه را ارئه نموده است. در فصل سوم به بررسي لامپ هاي با پرتو خطي (O-Type) و انواع مختلف آن و بررسي عمكرد تك تك آنها و آخرين تكنولوژي روز جهان پرداخته شده است.

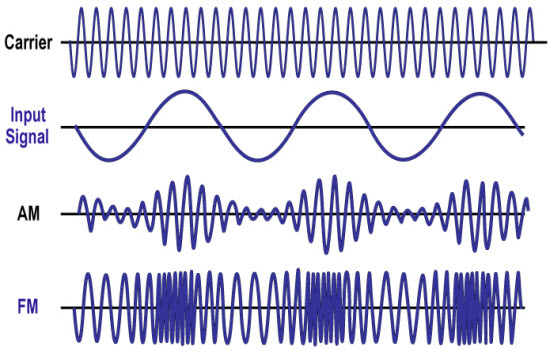

رادار یکی سیستم الکترومغناطیسی است که کاربردهای مختلف می تواند داشته باشد اما مهمترین مزیت های رادار توانایی آن در محاسبه مسافت می باشد. رادار سیستم الکترو مغناطیسی است که برای تشخیص و تعیین موقعیت هدف به کار می روند. کلمه رادار اختصار کلمات آشکار سازی و بردیابی رادیویی می باشد رادار یکی از مظاهر شگفت انگیز قرن بیستم است اصول اولیه آشکارسازی تقریبا قدمتی برابر قدمت بحث الکترومغناطیسی دارد.

در لامپ هاي با ميدان متقاطع (Cross Fielde) ميدان مغناطيسي dc و ميدان الكتريكي dc بر يكديگر عمود هستند. در همه لامپ هاي CF ميدان مغناطيسي dc نقش مستقيمي در فرآيند اندركنشي RF ايفا ميكند. لامپ هاي CF نامشان را از اين حقيقت كه ميدان الكتريكي dc و ميدان مغناطيسي dc بر يكديگر عمودند گرفته اند. در لامپ CF الكترون هايي كه توسط كاتد ساطع مي شوند به وسيله ميدان الكتريكي شتاب داده مي شوند و سرعت مي گيرند. اما همانطور كه با ادامه مسير سرعتشان بيشتر ميشود توسط ميدان مغناطيسي خم مي شوند.

اگر يك ميدان RF در مدار آند به كار برده شود الكترون هايي كه در طي اعمال ميدان كاهنده وارد مدار شوند كند ميشوند و مقداري از انرژي خود را به ميدان RF ميدهند. در نتيجه سرعتشان كاهش مييابد و اين الكترون هاي با سرعت كمتر در ميدان الكتريكي dc كه به ميزان كافي دور هست تا ضرورتاً همان سرعت قبلي را دوباره بدست بياورند طي مسير ميكنند.

فهرست مطالب

فصل ۱- اساس کار رادار

۱-۱- تاریخچه رادار

۱-۲- شناخت و تعريف رادار

۱-۳- اساس کار رادار

۱-۴- انعکاس امواج

۱-۵- شکل موج رادار

۱-۶- فرکانس تکرار پالس

۱-۷- زمان تکرار پالس

۱-۸- عرض پالس

۱-۹- زمان استراحت پالس

۱-۱۰- فرمول تعيين فاصله هدف

۱-۱۰-۱- مايل راداري

۱-۱۰-۲- تعيين فاصله به وسيله رادار

۱-۱۰-۳- خطاهاي محاسبه فاصله و سمت

فصل ۲- لامپ هاي با ميدان متقاطع مايكروويوي

۲-۱- مقدمه

۲-۲- اسيلاتورهاي مگنترون

۲-۲-۱- مگنترون با آند دو نيم شده

۲-۲-۲- مگنترون سيكلوترون فركانس

۲-۲-۳- مگنترون موج رونده

۲-۳- مگنترون هاي استوانه اي

۲-۴- مگنترون كواكسيالي

۲-۴-۱- مگنترون هاي كواكسيالي شركت Litton

۲-۵- مگنترون با قابليت تنظيم ولتاژ

۲-۵-۱- مگنترون قابل تنظيم ساخت شركت TMD

۲-۵-۲- مگنترون با فركانس ثابت ساخت شركت TMD

۲-۶- مگنترون كواكسيالي معكوس

۲-۷- مگنترون كواكسيالي Frequency- Agile

۲-۷-۱- مگنترون هاي Frequency Agile شركت Litton

۲-۷-۲- مگنترون هاي Frequency Agile شركت TMD

۲-۸- VANE AND STRAP

۲-۸-۱- مگنترون هاي Vane and strap شركت Litton

۲-۹- مگنترون هاي Rising sun

۲-۹-۱- مگنترون هاي Rising sun شركت Litton

۲-۱۰- Injection – Locked

۲-۱۱- مگنترون هاي Beacon

۲-۱۱-۱- مگنترون هاي Beacon شركت Litton

۲-۱۲- CFA) Cross Field Amplifier)

۲-۱۲-۱- اصول عملكرد CFA

۲-۱۲-۲- CFA هاي شركت Litton

فصل ۳- لامپ با پرتو خطي (O-Type)

۳-۱- مقدمه

۳-۲- كلايسترون ها

۳-۲-۱- تقويت كننده كلايسترون چند حفره اي (Multi Carity)

۳-۲-۲- كلايسترون هاي چند پرتوي (MBK)

۳-۳- لامپ موج رونده (TWT)

۳-۳-۱- تاريخچه TWT

۳-۳-۲- اجزاي يك TWT

۳-۳-۳- اساس عملكرد TWT

۳-۳-۴- كنترل پرتو

۳-۳-۵- تغيير در ساختار موج آهسته

۳-۳-۶- لامپهاي Coupled – Cavity TWT

۳-۳-۷- توصيف فيزيكي لامپ هاي Coupled – Cavity TWT

۳-۳-۸- اصول كار Coupled – Cavity TWT

۳-۳-۹- توليد Coupled – Cavity TWT هاي جديد

۳-۳-۱۰- Coupled – Cavity TWT هاي شركت TMD

۳-۳-۱۱- Coupled – Cavity TWT هاي شركت Litton

۳-۳-۱۲- يكي از توليدات CC TWT شركت TMD

۳-۳-۱۳- لامپهاي Helix TWT

۳-۳-۱۴- TWT هاي پر قدرت CRIDDED – CONTROL

۳-۴- گايروترون هاي پالس طولاني و CW

۳-۴-۱- پيشرفت هاي اخير در تقويت كننده هاي گايروكلايسترون موج ميليمتري در NRL

۳-۴-۲- WARLOC رادار جديد پر قدرت GHZ 94

۳-۴-۳- پارامترهاي مهم رادار WARLOC

حل المسائل کتاب تحلیل سازه ها کاسیمالی ویرایش ششم Aslam Kassimali

حل المسائل کتاب تحلیل سازه ها کاسیمالی ویرایش ششم Aslam Kassimali Solution Manual for Engineering Design 4th Edition Clive Dym and Patrick Little

Solution Manual for Engineering Design 4th Edition Clive Dym and Patrick Little Solution Manual for Modern Operating Systems 4th Edition Andrew Tanenbaum

Solution Manual for Modern Operating Systems 4th Edition Andrew Tanenbaum Solution Manual for Financial Accounting 8th Edition Robert Libby Patricia Libby

Solution Manual for Financial Accounting 8th Edition Robert Libby Patricia Libby حل المسائل کتاب مکانیک کوانتومی برای دانشمندان و مهندسان دیوید میلر David Miller

حل المسائل کتاب مکانیک کوانتومی برای دانشمندان و مهندسان دیوید میلر David Miller Solution Manual for Probability and Statistical Methods in Engineering Design Achintya Haldar

Solution Manual for Probability and Statistical Methods in Engineering Design Achintya Haldar Solution Manual for Plasticity for Structural Engineers Wai Fah Chen Da Jian Han

Solution Manual for Plasticity for Structural Engineers Wai Fah Chen Da Jian Han حل المسائل کتاب مهندسی صنایع و فناوری سروپ کالپاکچیان و استیون اشمید ویرایش هشتم SI

حل المسائل کتاب مهندسی صنایع و فناوری سروپ کالپاکچیان و استیون اشمید ویرایش هشتم SI حل المسائل کتاب انتقال جرم و حرارت یونس سنجل ویرایش پنجم Yunus Cengel

حل المسائل کتاب انتقال جرم و حرارت یونس سنجل ویرایش پنجم Yunus Cengel حل المسائل کتاب انتقال جرم و حرارت یونس سنجل ویرایش ششم Yunus Cengel

حل المسائل کتاب انتقال جرم و حرارت یونس سنجل ویرایش ششم Yunus Cengel حل المسائل کتاب دینامیک سازه ها مارتین ویلیامز ویرایش اول Martin Williams

حل المسائل کتاب دینامیک سازه ها مارتین ویلیامز ویرایش اول Martin Williams حل المسائل کتاب فیزیک هالیدی ویرایش دوازدهم David Halliday Physics

حل المسائل کتاب فیزیک هالیدی ویرایش دوازدهم David Halliday Physics کتاب شیمی آلی سولومونز ویرایش سیزدهم Organic Chemistry Graham Solomons

کتاب شیمی آلی سولومونز ویرایش سیزدهم Organic Chemistry Graham Solomons دانلود حل المسائل اصول اپتیک فیزیکی چارلز بنت Physical Optics Charles Bennett

دانلود حل المسائل اصول اپتیک فیزیکی چارلز بنت Physical Optics Charles Bennett حل المسائل کتاب تقارن، تقارن شکسته و توپولوژی در فیزیک مدرن مایک گایدری و یانگ سان Mike Guidry

حل المسائل کتاب تقارن، تقارن شکسته و توپولوژی در فیزیک مدرن مایک گایدری و یانگ سان Mike Guidry حل المسائل کتاب نظریه حسابداری مالی ویلیام اسکات ویرایش هشتم William Scott

حل المسائل کتاب نظریه حسابداری مالی ویلیام اسکات ویرایش هشتم William Scott حل المسائل کتاب شیمی آلی دیوید کلین ویرایش چهارم Organic Chemistry David Klein

حل المسائل کتاب شیمی آلی دیوید کلین ویرایش چهارم Organic Chemistry David Klein حل المسائل کتاب آمار مقدماتی ماریو تریولا ویرایش چهاردهم Mario Triola

حل المسائل کتاب آمار مقدماتی ماریو تریولا ویرایش چهاردهم Mario Triola حل المسائل فیزیک مدرن استفن تورنتون و آندره رکس ویرایش پنجم Stephen Thornton

حل المسائل فیزیک مدرن استفن تورنتون و آندره رکس ویرایش پنجم Stephen Thornton حل المسائل فیزیک مدرن استفن تورنتون و آندره رکس ویرایش چهارم Stephen Thornton

حل المسائل فیزیک مدرن استفن تورنتون و آندره رکس ویرایش چهارم Stephen Thornton حل المسائل کتاب ترمودینامیک یونس سنجل ویرایش دهم Yunus Cengel

حل المسائل کتاب ترمودینامیک یونس سنجل ویرایش دهم Yunus Cengel حل المسائل ترمودینامیک در علم مواد روبرت دهوف Thermodynamics Robert DeHoff

حل المسائل ترمودینامیک در علم مواد روبرت دهوف Thermodynamics Robert DeHoff حل المسائل حساب دیفرانسیل انتگرال ویلیام بریگز و لیل کاچران ویرایش سوم William Briggs

حل المسائل حساب دیفرانسیل انتگرال ویلیام بریگز و لیل کاچران ویرایش سوم William Briggs حل المسائل کتاب آمار ماریو تریولا ویرایش سیزدهم Elementary Statistics Mario Triola

حل المسائل کتاب آمار ماریو تریولا ویرایش سیزدهم Elementary Statistics Mario Triola حل المسائل کتاب شیمی تجزیه داگلاس اسکوگ و دونالد وست ویرایش نهم Douglas Skoog

حل المسائل کتاب شیمی تجزیه داگلاس اسکوگ و دونالد وست ویرایش نهم Douglas Skoog حل المسائل کتاب شیمی تجزیه داگلاس اسکوگ و دونالد وست ویرایش دهم Douglas Skoog

حل المسائل کتاب شیمی تجزیه داگلاس اسکوگ و دونالد وست ویرایش دهم Douglas Skoog حل المسائل کنترل کیفیت آماری مونتگومری ویرایش هشتم Douglas Montgomery

حل المسائل کنترل کیفیت آماری مونتگومری ویرایش هشتم Douglas Montgomery حل المسائل کتاب اصول مهندسی ژئوتکنیک براجا داس ویرایش نهم Braja Das

حل المسائل کتاب اصول مهندسی ژئوتکنیک براجا داس ویرایش نهم Braja Das حل المسائل کتاب LMI در سیستم های کنترل گوانگ رن دوانگ Guang Ren Duan

حل المسائل کتاب LMI در سیستم های کنترل گوانگ رن دوانگ Guang Ren Duan حل المسائل کتاب مبانی انتقال تکانه و گرما و جرم جیمز ولتی ویرایش هفتم James Welty

حل المسائل کتاب مبانی انتقال تکانه و گرما و جرم جیمز ولتی ویرایش هفتم James Welty حل المسائل کتاب پردازش سیگنال دیجیتال با متلب وینای اینگل و جان پراکیس ویرایش چهارم Vinay Ingle

حل المسائل کتاب پردازش سیگنال دیجیتال با متلب وینای اینگل و جان پراکیس ویرایش چهارم Vinay Ingle حل المسائل کتاب پردازش سیگنال دیجیتال جان پروکیس و دیمیتریس مانولاکیس ویرایش پنجم John Proakis

حل المسائل کتاب پردازش سیگنال دیجیتال جان پروکیس و دیمیتریس مانولاکیس ویرایش پنجم John Proakis حل المسائل کتاب استاتیک مایکل پلشا و گری ویرایش اول Michael Plesha

حل المسائل کتاب استاتیک مایکل پلشا و گری ویرایش اول Michael Plesha حل المسائل کتاب ارتباطات الکترونیکی مدرن جفری بیزلی ویرایش نهم Jeffrey Beasley

حل المسائل کتاب ارتباطات الکترونیکی مدرن جفری بیزلی ویرایش نهم Jeffrey Beasley حل المسائل کتاب دینامیک گری Dynamics Gary

حل المسائل کتاب دینامیک گری Dynamics Gary حل المسائل کتاب ترمودینامیک مهندسی شیمی ریچارد الیوت و کارل لیرا ویرایش دوم Richard Elliott

حل المسائل کتاب ترمودینامیک مهندسی شیمی ریچارد الیوت و کارل لیرا ویرایش دوم Richard Elliott حل المسائل کتاب انتقال حرارت و مکانیک سیالات جی چین هان و لزلی رایت ویرایش اول Je Chin Han

حل المسائل کتاب انتقال حرارت و مکانیک سیالات جی چین هان و لزلی رایت ویرایش اول Je Chin Han حل المسائل کتاب رباتیک سعید نیکو ویرایش سوم Robotics Saeed Niku

حل المسائل کتاب رباتیک سعید نیکو ویرایش سوم Robotics Saeed Niku حل المسائل کتاب ارتباطات ماهواره ای تیموتی پرت و چارلز بوستیان ویرایش دوم Timothy Pratt

حل المسائل کتاب ارتباطات ماهواره ای تیموتی پرت و چارلز بوستیان ویرایش دوم Timothy Pratt حل المسائل کتاب رباتیک سعید بنجامین نیکو ویرایش دوم Robotics Saeed Niku

حل المسائل کتاب رباتیک سعید بنجامین نیکو ویرایش دوم Robotics Saeed Niku دانلود جزوه دستورهای شناسایی سیستم در نرم افزار متلب

دانلود جزوه دستورهای شناسایی سیستم در نرم افزار متلب دانلود حل المسائل ریاضی عمومی ایساک مارون جلد دوم

دانلود حل المسائل ریاضی عمومی ایساک مارون جلد دوم دانلود حل تمرین تئوری آنتن ها بالانیس ویرایش سوم

دانلود حل تمرین تئوری آنتن ها بالانیس ویرایش سوم دانلود مجموعه چک لیست های ایمنی در کارگاه ها

دانلود مجموعه چک لیست های ایمنی در کارگاه ها پروژه های زبان برنامه نویسی پاسکال

پروژه های زبان برنامه نویسی پاسکال دانلود حل تمرین کتاب معماری پترسون ویرایش 4

دانلود حل تمرین کتاب معماری پترسون ویرایش 4 دانلود پایان نامه سیستم mppt مجموعه ای از سلول خورشیدی به روش PSO

دانلود پایان نامه سیستم mppt مجموعه ای از سلول خورشیدی به روش PSO دانلود جزوه الکترونیک قدرت ۲

دانلود جزوه الکترونیک قدرت ۲ دانلود پایان نامه بررسی روش بیزین برای تشخیص الگوی تصویری در تصاویر متحرک

دانلود پایان نامه بررسی روش بیزین برای تشخیص الگوی تصویری در تصاویر متحرک دانلود حل المسائل فیزیک آماری میدان مهران کاردار

دانلود حل المسائل فیزیک آماری میدان مهران کاردار دانلود حل تمرین هیدرولوژی کاربردی امین علیزاده

دانلود حل تمرین هیدرولوژی کاربردی امین علیزاده دانلود پایان نامه طراحی و ساختار و راه اندازی خطوط انتقال قدرت GIL

دانلود پایان نامه طراحی و ساختار و راه اندازی خطوط انتقال قدرت GIL دانلود نرم افزار Resistor Color Code Calculator 2.4 + آموزش نصب

دانلود نرم افزار Resistor Color Code Calculator 2.4 + آموزش نصب دانلود نمونه سوالات آزمون استخدامی آموزش و پرورش

دانلود نمونه سوالات آزمون استخدامی آموزش و پرورش دانلود حل المسائل انتقال جرم تریبال Treybal

دانلود حل المسائل انتقال جرم تریبال Treybal دانلود گزارش کارآموزی پست 20 کیلو ولت

دانلود گزارش کارآموزی پست 20 کیلو ولت دانلود پایان نامه جایابی بهینه خازن در سیستم های قدرت با منابع تولید پراکنده DG

دانلود پایان نامه جایابی بهینه خازن در سیستم های قدرت با منابع تولید پراکنده DG دانلود حل المسائل کتاب ماشین های الکتریکی کراوس

دانلود حل المسائل کتاب ماشین های الکتریکی کراوس دانلود پروژه پست های فشارقوی

دانلود پروژه پست های فشارقوی دانلود گزارش کار آموزی پیمانکاری توزیع برق

دانلود گزارش کار آموزی پیمانکاری توزیع برق دانلود پروژه مدلسازی و شبیه سازی توربین بادی مجهز به DFIG و STATCOM

دانلود پروژه مدلسازی و شبیه سازی توربین بادی مجهز به DFIG و STATCOM دانلود نمونه سوالات استخدامی کارشناس امور اداری تامین اجتماعی

دانلود نمونه سوالات استخدامی کارشناس امور اداری تامین اجتماعی دانلود پروژه ساخت کنتور آب هوشمند با avr

دانلود پروژه ساخت کنتور آب هوشمند با avr دانلود جزوه ساختمان گسسته کارشناسی ارشد

دانلود جزوه ساختمان گسسته کارشناسی ارشد دانلود گزارش کارآموزی برق در کارخانه سیمان

دانلود گزارش کارآموزی برق در کارخانه سیمان دانلود حل تمرین شیمی آلی ولهارد ویرایش ششم

دانلود حل تمرین شیمی آلی ولهارد ویرایش ششم دانلود پروژه الهام و برداشت از مفاهیم بنیادی معماری ایران

دانلود پروژه الهام و برداشت از مفاهیم بنیادی معماری ایران دانلود حل تمرین کتاب اقتصاد سنجی بالتاجی ویرایش دوم

دانلود حل تمرین کتاب اقتصاد سنجی بالتاجی ویرایش دوم دانلود حل المسائل کتاب اقتصاد مهندسی ویلیام سولیوان ویرایش پانزدهم

دانلود حل المسائل کتاب اقتصاد مهندسی ویلیام سولیوان ویرایش پانزدهم دانلود پروژه برابری یا عدم برابری دیه زن و مرد

دانلود پروژه برابری یا عدم برابری دیه زن و مرد دانلود پروژه عملکرد اقتصادی سیستم یکپارچه نیروگاه بادی، بررسی پایداری ولتاژ

دانلود پروژه عملکرد اقتصادی سیستم یکپارچه نیروگاه بادی، بررسی پایداری ولتاژ دانلود پروژه دستگاه دور کننده حشرات و جانوران

دانلود پروژه دستگاه دور کننده حشرات و جانوران دانلود نمونه سوالات تخصصی دبیر معارف آموزش و پرورش ۹۵

دانلود نمونه سوالات تخصصی دبیر معارف آموزش و پرورش ۹۵ دانلود حل المسائل کتاب آنالیز حقیقی هوگو جانگن Hugo Junghenn

دانلود حل المسائل کتاب آنالیز حقیقی هوگو جانگن Hugo Junghenn دانلود پروژه نمایش و کنترل دمای محیط در لب ویوو

دانلود پروژه نمایش و کنترل دمای محیط در لب ویوو دانلود پروژه رفتار ماشین القایی روتور سیم بندی شده کنترل شده با PWM

دانلود پروژه رفتار ماشین القایی روتور سیم بندی شده کنترل شده با PWM دانلود حل تمرین اپتیک یوجین حچت ویرایش چهارم

دانلود حل تمرین اپتیک یوجین حچت ویرایش چهارم دانلود نمونه سوالات استخدامی کارشناس حقوقی شهرداری

دانلود نمونه سوالات استخدامی کارشناس حقوقی شهرداری دانلود پروژه شاخص های قابلیت اطمینان و تأثیر ادوات کلید زنی در شبکه های برق

دانلود پروژه شاخص های قابلیت اطمینان و تأثیر ادوات کلید زنی در شبکه های برق